Wie sicher sind meine Daten bei Bitcasa – Gar nicht.

„Machst du eigentlich Backups von deinen Bildern?“ – „Ja, auf einer externen Festplatte und meinem NAS“ – „Und was ist wenn es hier mal brennt oder der Blitz einschlagen sollte und beide Backups gemeinsam kaputt wären?“

Jetzt muss ich mir schon von meiner Frau sagen lassen, dass meine Backupstrategie nicht 100%ig durchdacht ist… Also sah ich mir mal wieder Bitcasa an. Theoretisch unbegrenzter Speicher, sehr günstig (99$ pro Jahr) alle Daten sind verschlüsselt gespeichert usw. Das würde sich doch perfekt eignen, oder nicht?

Natürlich interessiert mich seit den NSA-Enthüllungen die verwendete Verschlüsselung und deren Wirksamkeit ganz besonders. Bitcasa scheint hier zunächst vorbildlich.

How is my data encrypted

When you copy content to your Bitcasa Drive via the desktop app, it is first encrypted client-side using a method called convergent encryption, and then copied into the cache as small blocks of data. With convergent encryption, the hash of a file is used to generate a unique set of keys to encrypt the file. […] Once your data has been copied to the cache, it is then uploaded to Bitcasa via a synchronous protocol. We then encrypt your file system using the user key generated when you signed up for your Bitcasa account.

This level of encryption makes it impossible for us to see any of your data, including files names, inside your account. All we can see from our end are nondescript blocks of data, and how much spaces these blocks take up within your Bitcasa Drive. Data is decrypted and reconstructed only when you log into your account with your username and password. We do not keep any encryption keys or passwords in plaintext on our servers. – https://support.bitcasa.com/entries/24634447

Damit Speicherplatz auf den Servern gespart wird, nutzt Bitcasa eine Datendeduplikation ähnlich wie sie auch bei Dropbox genutzt wird. Ich fasse das mal kurz zusammen:

- Aus einer bei Bitcasa zu speichernden Datei wird auf dem eigenen Rechner ein Schlüssel generiert. Hierzu wird vermutlich ein Hash Algorithmus wie SHA-256 verwendet, um einen 256bit langen Schlüssel zu erhalten.

- Mit diesem Schlüssel wird die Datei AES-256 verschlüsselt, in 512KB große Blöcke zerlegt und zunächst lokal gespeichert.

- Für jeden Block wird nun vor dem Upload überprüft, ob er sich bereits auf dem Server befindet. Ist dies der Fall braucht er nicht hochgeladen zu werden, Speicherplatz wird gespart.

Ein offensichtlicher Kritikpunkt ist hier, dass Bitcasa genau weiß ob mehrere User die gleiche Datei besitzen. Das ist soweit erstmal nicht kritisch, da der Verschlüsselungsprozess nicht so einfach umgekehrt werden kann und somit nicht erkennbar ist, was diese Dateien nun enthalten. Rechteinhaber könnten so jedoch beispielsweise Dateien aus Tauschbörsen, die ihre Rechte verletzen, selbst hochladen und von Bitcasa dann alle User suchen lassen. Nur mal so als Denkanstoß.

In seinen FAQ hebt Bitcasa außerdem hervor, dass sie keinerlei Möglichkeit hätten, das Dateisystem (Ordner, Dateinamen, Metadaten, usw.) der Nutzer zu sehen, da diese ja komplett verschlüsselt sein.

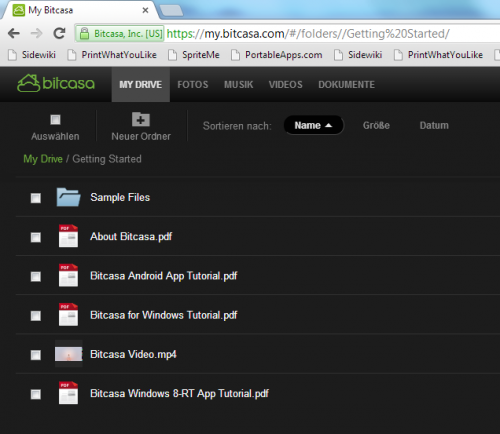

Wenn ein Zugriff nur über meinen lokalen Client möglich wäre, der meine Verzeichnisstruktur und Daten wieder entschlüsseln kann, dann könnte ich jetzt beruhigt schlafen, obwohl das Unternehmen in Amerika ansässig ist und die Daten auf Amazon Servern hostet(also für deutsche Nutzer vermutlich in Irland), die vermutlich alle angezapft und abgehört werden können. Aber es gibt da ja noch das Bitcasa Webinterface. Ich logge mich online ein und was sehe ich? Meine Daten. Was kann ich mir online ansehen, anhören, streamen und durchlesen? Meine Daten. Was soll ich davon halten Bitcasa? Wie macht ihr das, wenn ihr doch laut eigenen Angaben keinerlei Zugriff auf meine Daten habt? Wird alles bei mir dechiffriert? Macht der Browser hier regen Gebrauch von Kryptofunktionen? Das ich nicht lache. Da passiert in Javascript rein gar nichts. Abgesehen von ein bisschen jQuery Javascript für das Interface. Ich behaupte also mal ganz einfach: Ihr könnt meine Daten sehr wohl dechiffrieren.

Ich habe Bitcasa auf Grund dieser Anschuldigungen angemailt und hoffe auf eine Erläuterung. Bis dahin kann mein Fazit aber nur lauten:

Wenn ich hier nicht etwas grundlegendes übersehen habe, dann verarscht Bitcasa seine User. Unbegrenzter Speicher ist schön, Bitcasa ist einer der günstigsten Anbieter aber ohne ein zusätzliches Level an Sicherheit wie ein expandierendes Truecrypt-Volume oder Boxcryptor würde ich Bitcsasa niemandem empfehlen.

Dazu hat Bitcasa schon Stellung bezogen:

https://support.bitcasa.com/entries/24489422-Q-How-are-your-security-claims-consistent-with-the-ability-to-generate-thumbnails-etc-

Durch das Eingeben deiner Nutzerdaten startest du eine Session, in der Bitcasa Zugriff auf deine Daten bekommt. Wenn du da Bedenken hast, einfach nicht im Portal einloggen.

Ja, diese Antwort habe ich auch vom Support erhalten und leider ist sie für mich absolut nicht zufriedenstellend. Bitcasa schreibt: „[We] ensure no one, as in, not a single person on the planet including Bitcasa employees, can ever see anything you have stored on your Infinite Drive“. Es ist jedoch offensichtlich eine technische Möglichkeit gegeben, dass diese Daten serverseitig dechiffriert, angezeigt und auch gecached werden. Ich muss also dem Dienst vertrauen, dass niemand, nicht jetzt und auch nicht in Zukunft, in Versuchung gerät den Code derart abzuändern, dass meine Daten dechiffriert und analysiert werden, sobald ich einmal darauf zugreife und der temporäre Schlüssel vorliegt.

Und jetzt darf man natürlich wieder den Teufel in Form der Geheimdienste an die Wand malen und sagen „hey, das ist ein amerikanisches Unternehmen mit Servern in Amerika. Natürlich werden meine Daten entschlüsselt und aus Sicherheitsgründen von Männern in schwarzen Anzügen nach weißen Kaninchen durchsucht.“

Darüber kann man sich heutzutage leider schon beinahe sicher sein.

Es geht mir bei meiner Empörung also im Grunde nur darum, dass eine Firma schreibt „NIEMAND kann außerhalb deines PCs deine Daten entschlüsseln“, um dann im Nebensatz zu sagen „Na gut, es geht schon und wir machen es auch, aber vertrau uns ruhig.“ Das ist schlichtweg Vortäuschung falscher Tatsachen.

Warum versteifst du dich dann hierbei so auf das Portal?

Genau so kann von Bitcasa die Desktop-Software so abgewandelt werden, dass sie denen den Zugriff zu deinen Daten gibt.

Das Portal ist ja genauso ein Stück Software, dass bei Eingabe der Zugangsdaten die Daten entschlüsselt, da besteht kaum ein Unterschied, vorausgesetzt der Server entschlüsselt auch alles in Echtzeit und speichert nichts als Klartext im Cache.

Natürlich zicke ich hier ein wenig übertrieben rum. Damit polarisiere ich ja auch die Meinungen. Natürlich könnte auch der Client derartig angepasst werden, gar keine Frage. Ich habe im Grunde nur lauthals auf Unstimmigkeiten hingewiesen, die man eben am besten am Webinterface erkennen kann.

Ändern kann ich mit da nichts, aber evtl. andere die das lesen zum Nachdenken anregen und das wäre ja schon mal ein Anfang.

Hast du dir den Code von Truecrypt durchgelesen, oder kennst du die Entwickler? Was macht dich denn so sicher, dass TC nicht von der NSA ist? 😛

🙂 genau dazu gab es einen interessanten Artikel in der c’t. Der Quellcode ist offen und enthält nach Dafürhalten der Community keine Hintertüren. Ob der compilierte Code solche jedoch enthält kann man nicht zu 100% genau sagen. c’t hat sich den Code deshalb selbst compiliert und die erzeugten Binärfiles und die original-download Version verglichen. Bitgleich sind sie natürlich nicht, aber im Groben und Ganzen sind wohl die gleichen Routinen zu finden.

es gab mal einen Typen, der von der Polizei nach 7 Jahren seine Platte zurückbekommen hat, weil sie nicht in der Lage waren, das System zu knacken. Also so unsicher ist TrueCrypt nicht 🙂 Vermutlich auch ein Grund, warum TC platt gemacht wurde. Einfach zuviele Leute haben TC genutzt. Nun wird Angst davor gestreut und alle rennen zu PGP und Co 😉

Das ist ein gutes Beispiel wie ordentlich implementierte Kryptographie funktionieren kann. Wenn die Polizei jedoch das nötige Know How gehabt hätte und etwaige Sicherheitslücken damals schon bekannt gewesen wären…

Also ich würde mich nicht blindlings auf ein Programm verlassen, wenn ich vor hätte illegale Dinge zu speichern.

Sicherheit ist leider relativ!

Danke für deinen Beitrag 🙂

@Kolja: welche Cloud benutzt du?

Unterschiedlich. Ich habe viel Krims in der Dropbox, meine Dokumente liegen BoxCryptor verschlüsselt ebenfalls dort. Ich bin aber gerade dabei die wichtigen aus der Dropbox zu entfernen und diese mit Bittorrent Sync direkt auf mein NAS bzw. Rechner daheim zu syncen.