Anonym im Internet – Proxifier

Es gibt verschiedene Gründe, um einzelne Applikationen unter anderer IP Adresse agieren zu lassen. Man verwendet sie z.B. um GeoIP Sperren zu umgehen, wie sie bspw. Hulu.com nutzt, gesperrte Youtube Videos oder die ZDF Mediathek aus dem Ausland ansehen zu können, aber auch um beim nächsten Hack eines Firmenrechners unerkannt zu bleiben.

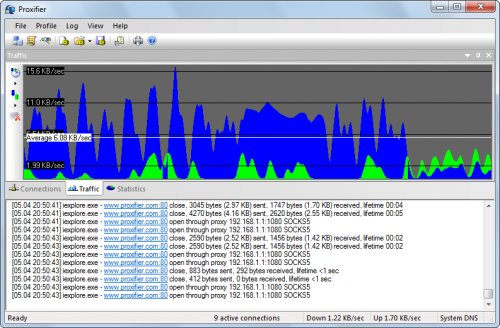

Hierfür stehen verschiedene Möglichkeiten zur Verfügung, die ich hier bereits beschrieben habe. Möchte man jedoch keine VPN Verbindung verwenden oder nur die Aktionen bestimmter Applikationen unter einer anderen Adresse verschleiern, dann helfen gemeinhin die Proxy-Einstellungen der Applikation weiter. Fortan wird jede neue Verbindung über den Proxy geleitet. Was aber tun, wenn das Programm diese Option nicht anbietet, oder sie absolut nutzlos ist (wie z.B. bei Webbrowsern)? Dann nutzt man ein Tool wie z.B. Proxifier. Dieses schaltet sich tief zwischen Netzwerkstack, Applikation und Internetzugang und verändert alle Kommunikationsversuche derart, dass sie über den gewünschten Proxy-Server laufen.

Proxychains

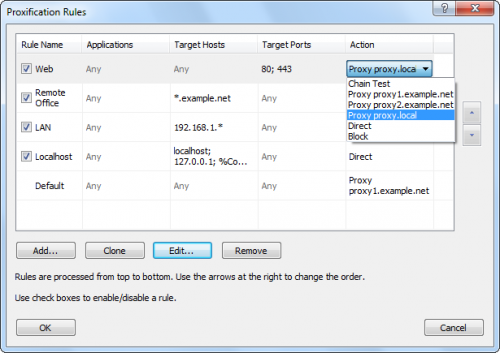

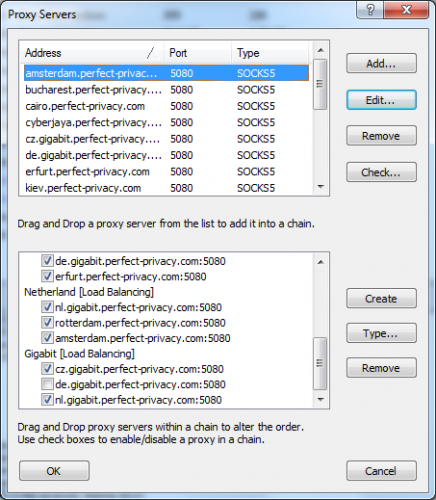

Proxifier ist dabei das am weitesten fortgeschrittene Tool, das ich zu diesem Zweck finden konnte. Hat man erstmal seine verfügbaren Proxyserver eingetragen (Sock4/SOCKS5/HTTPS), dann kann man diese auch gruppieren und Proxychains erstellen.

Einfache Ketten reichen die Anfragen der Reihe nach von Server zu Server weiter, bis der letzte in der Liste die Anfrage schließlich dem Zielcomputer stellt. Hat man also Beispielsweise eine Liste mit 5 Servern erstellt, die in 5 verschiedenen Ländern stehen, so passiert ein Verbindungsversuch zunächst eben diese 5 Server und Grenzen, ehe er am Zielrechner ankommt und dann in umgekehrter Reihenfolge zurück an den Absender geht. Die Vor- und Nachteile liegen auf der Hand. Durch die Verkettung der Anfragen ist es schwerer diese auf IP Ebene zu seinem Ursprung zurückzuverfolgen. Natürlich geht diese Verkettung auch zu Lasten der maximalen Geschwindigkeit, die immer nur so schnell sein kann wie das langsamste Glied der Kette. Fällt außerdem ein Proxy in der Kette aus, bleibt die Verbindung in der Mitte stecken.

Redundanzketten verwenden stets den ersten Server der Liste zum Verbindungsaufbau. Sollte dieser jedoch nicht erreichbar sein, wird der nächste Eintrag der Liste verwendet.

Load Balancing Ketten teilen die anstehenden Verbindungen zwischen den verschiedenen Proxyservern nach dem Zufallsprinzip auf. Die kann bei langsamen Proxyservern und vielen Verbindungen die Verbindungsgeschwindigkeit erhöhen.

Proxyregeln

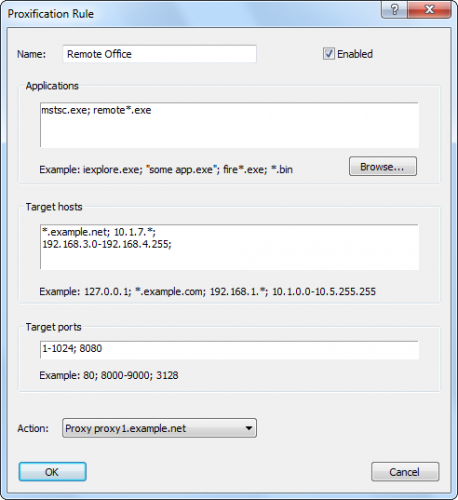

Sind die Proxyserver angelegt und die Ketten definiert, dann werden die Proxyregeln erstellt. Hierbei können bestimmte Programme, Webseiten, Ports oder eine Kombination davon angegeben werden. Als Aktion wählt man entweder einen einzelnen Proxyserver, eine Kette, die Blockierung dieser Verbindung oder legt fest, dass die Verbindung ohne Proxy direkt durchgelassen wird.

Dabei ist natürlich auch die richtige Reihenfolge der Regeln zu beachten, denn es greift immer die erste passende Regel. So kann man beispielsweise bestimmen, dass lokale Adressen vom Webbrowser direkt angesteuert werden (z.B. für den Zugriff auf das heimische NAS), fremde IP Adressen jedoch stets über den Proxy geleitet werden.

Ein weiteres interessantes Schmankerl des Proxifiers ist die Möglichkeit auch DNS Anfragen über den Proxyserver abwickeln zu lassen. Sehr praktisch, da man beim Versuch Anonym im Internet zu bleiben auch an den DNS Server denken muss.

Hinweis zur Sicherheit

Proxyserver verschlüsseln die an den Zielrechner übertragenen Daten nicht. Mittels Deep Packet Inspection können intelligente Router oder Firewalls z.B. noch immer erkennen welche Webseiten aufgerufen werden und die Verbindungen ggf. blocken. Versucht mal in China Facebook oder bestimmten Youtube-Videos aufzurufen, dann wisst ihr was ich meine. Hier hilft es den Weg bis zum ersten Proxyserver (der sich natürlich dann nicht mehr in China befinden sollte) z.B. über einen SSL Tunnel laufen zu lassen. Doch selbst wenn der Weg zum Proxyserver verschlüsselt wäre, so kann mindestens dessen Serveradmin Eure Daten einsehen. Schließlich leitet der letzte Proxyserver in der Kette eure Anfrage stets so an den Zielserver, dass dieser sie interpretieren kann. Für eine Datenverschlüsselung müsst ihr also selbst sorgen, indem z.B. nur Webseiten via HTTPS angesurft werden. Auch sollte darauf geachtet werden, dass der Proxyanbieter selbst vertrauenswürdig sein muss und eure hochsensiblen Daten nicht unverschlüsselt über Proxyserver in den USA, Deutschland oder einem sonstigen Land geleitet werden, welche einer umfangreichen Vorratsdatenspeicherung zugestimmt haben und alle dort ansässigen Serverbetreiber dazu auffordern bestimmte Verbindungsdaten vorzuhalten.